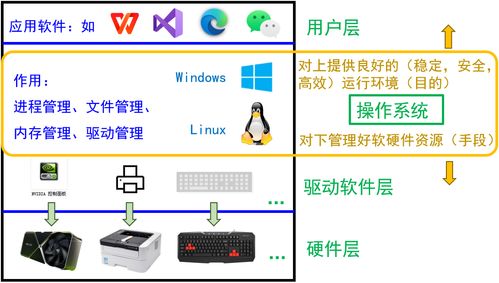

一、系统软件安全的核心概念

系统软件安全是指在操作系统、数据库、中间件等基础软件层面,通过设计、实现与维护手段,保障软件自身及所支撑应用的安全属性,包括机密性、完整性与可用性。其核心在于构建可信的软件基础环境,防止因软件漏洞或恶意代码导致整个系统被攻陷。

二、网络与信息安全软件开发的融合视角

现代安全软件开发已不再是孤立模块,而是深度融入网络架构与系统底层。开发过程需兼顾:

- 协议安全性:实现TLS/SSL、IPsec等安全协议时需严格遵循RFC标准,避免时序攻击等侧信道漏洞

- 系统调用安全:对文件操作、进程管理、网络通信等系统调用实施最小权限原则

- 内存安全:采用地址空间布局随机化(ASLR)、数据执行保护(DEP)等编译与运行时防护

三、安全开发关键技术实践

3.1 安全编码规范

- 输入验证:对所有外部输入实施白名单过滤

- 密码管理:使用Argon2/scrypt等抗GPU破解算法存储哈希值

- 会话管理:采用随机生成的Session ID并设置合理超时机制

3.2 漏洞防御模式

// 示例:安全的字符串拷贝实现

void safestrcpy(char *dest, sizet dest_size, const char *src) {

if (dest_size == 0) return;

size_t i;

for (i = 0; i < dest_size - 1 && src[i]; i++) {

dest[i] = src[i];

}

dest[i] = '\0';

}3.3 安全测试方法

- 模糊测试:使用AFL、libFuzzer对协议解析模块进行自动化测试

- 静态分析:通过CodeQL、Coverity识别潜在代码缺陷

- 动态分析:利用Valgrind、AddressSanitizer检测内存错误

四、典型架构案例分析

4.1 开源防火墙iptables安全增强

- 内核模块签名验证机制

- 规则集一致性检查算法

- Netfilter钩子函数的权限隔离

4.2 加密通信库OpenSSL开发要点

- 心脏出血漏洞后的内存管理重构

- 椭圆曲线算法实现中的常数时间编程

- 证书链验证的路径约束处理

五、前沿趋势与挑战

- 形式化验证:使用Coq、Isabelle证明安全协议的正确性

- 硬件安全扩展:集成Intel SGX、ARM TrustZone的可信执行环境

- 供应链安全:针对开源组件的SBOM(软件物料清单)追溯机制

- 量子计算威胁:后量子密码算法在系统层的迁移路径

六、学习建议与资源

- 实验环境:配置QEMU/KVM虚拟化平台,部署SElinux、AppArmor

- 必读文献:《Secure Coding in C and C++》《The Tangled Web》

- 漏洞分析:定期研究CVE数据库中操作系统内核漏洞(如Linux kernel、Windows NT)

- 开发实践:参与开源安全项目(如OpenSSH、LibreSSL)的代码审计

系统软件安全开发需要建立“纵深防御”思维,从芯片级安全扩展到应用层防护,通过威胁建模持续评估攻击面,最终构建既能抵御已知攻击又能适应未知威胁的弹性系统。